Sommario

Con la maturazione di Istio Ambient Mesh nel 2026 e la sua profonda integrazione con la Gateway API, il paradigma tradizionale basato su sidecar sta rapidamente lasciando il posto a un'architettura disaggregata. Questa trasformazione strutturale permette alle organizzazioni enterprise di perimetrare il routing a livello kernel separandolo dalle complesse ispezioni L7, riducendo drasticamente le risorse impiegate e semplificando i rollout architetturali all'interno di cluster aspramente regolamentati.

Il limite strutturale del pattern sidecar su larga scala

Per oltre un lustro, le organizzazioni cloud-native hanno adottato Istio sfruttando l'iniezione automatica di un proxy Envoy come sidecar all'interno di ogni pod applicativo. Sebbene elegante e coerente dal punto di vista concettuale, questo modello ha sempre introdotto un overhead operativo che diviene palese esclusivamente nel momento in cui i cluster si espandono oltre la soglia dei mille nodi. Il principale attrito architetturale risiede nell'accoppiamento stretto: l'aggiornamento di un proxy di sicurezza o la patch per l'infrastruttura mutual TLS (mTLS) esige rigorosamente l'evacuazione e il riavvio del processo di business associato.

Nei contesti bancari oppure all'interno di infrastrutture ibride progettate per l'inferenza AI, la problematica definita come "sidecar tax" risulta drammaticamente limitante. Ogni singola istanza sidecar richiede l'allocazione statica di risorse riservate (limit e request per CPU e RAM) per evitare contese entropiche sul nodo di calcolo. In scenari operativi complessi, per esempio durante l'elaborazione dei flussi transazionali di fine mese, i workload processano moli anomale di traffico in una frazione del tempo standard. Il verificarsi della proxy starvation genera in queste finestre decine di cadute di connessione inspiegabili pur disponendo di cicli CPU totalmente liberi sul medesimo worker node, semplicemente perché il memory limit del container Envoy collaterale è stato raggiunto.

Asservire l'infrastruttura alla presenza universale di proxy L7 onnipresenti implica un sacrificio computazionale asimmetrico. Un architetto di piattaforma si ritrova, controvoglia, a stanziare cluster enormemente sovradimensionati per sostenere l'over-provisioning dei proxy piuttosto che la logica del servizio. E in un contesto in cui la spinta verso la riduzione del Total Cost of Ownership (TCO) è incessante, questo paradigma diviene di fatto obsoleto.

La disaggregazione del data plane: ztunnel

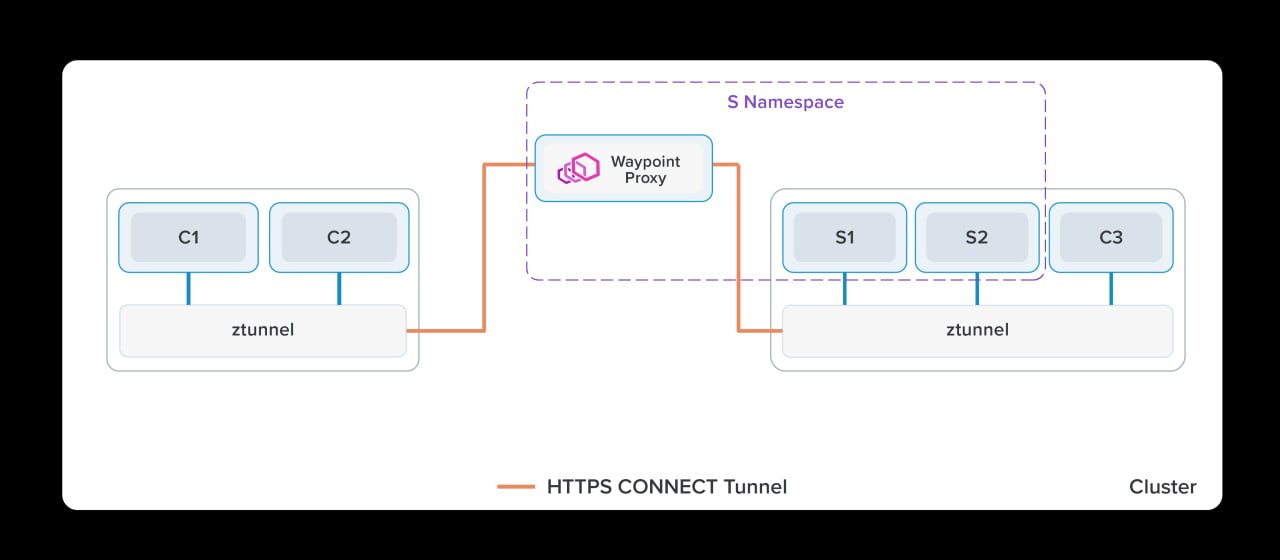

La rivoluzione architetturale introdotta dal progetto Ambient Mesh si sostanzia nel disaccoppiamento del tracciato dati tra il layer crittografico fondazionale e il layer applicativo avanzato. Fino a oggi, una singola configurazione includeva entrambi, mentre l'innovazione li tratta come domini computazionali indipendenti.

Il primissimo elemento di questa innovazione prende forma nello ztunnel (Zero Trust Tunnel), un componente estremamente ottimizzato, sviluppato in linguaggio Rust. Distribuito esclusivamente sotto forma di DaemonSet, lo ztunnel intercetta le comunicazioni globali agendo unicamente al quarto livello dello stack ISO/OSI (L4). Questo nodo proxy garantisce la cifratura mTLS nativa, l'autorizzazione di livello base e i log di diagnostica, svincolandoli fisicamente dal ciclo di vita vitale del payload applicativo.

L'astuzia risiede nel protocollo crittografico soggiacente: lo ztunnel sfrutta HBONE (HTTP-Based Overlay Network Environment), un layer che incapsula il traffico del nodo in un tunnel TLS, oscurando completamente la topologia di origine e destinazione da occhi indiscreti. L'isolamento indotto dallo ztunnel restituisce consistenza all'intero cluster senza violare il runtime dei container di business, poiché l'aggiornamento di questo componente perimetrale non recide irrimediabilmente le connessioni TCP o UDP dei workload esistenti limitrofi. L'impatto sul framework di conformità (come lo standard PCI DSS) è istantaneo: la crittografia in transito est/ovest diviene un asse garantito a prescindere dall'abilità dello sviluppatore di configurare correttamente le annotazioni del software.

L'astrazione a richiesta: il Waypoint Proxy

Se lo ztunnel presidia il confine del perimetro del nodo, l'astrazione L7 avanzata è invece confinata al Waypoint Proxy. Questa istanza di Envoy opera come deployment centralizzato associato a un singolo ServiceAccount per namespace, superando in via definitiva il tradizionale e rigido vincolo uno-a-uno tra proxy e pod. Il proxy risulta silente, operativamente dormiente e viene attivato solamente nella circostanza eccezionale in cui si invocano primitive logiche di livello L7.

L'attivazione del Waypoint Proxy si rende necessaria quando il workload richiede pattern di resiliency avanzati o ispezioni L7. Tra i casi d'uso principali figurano il rate limiting applicativo (ad esempio, basato su token JWT), il circuit breaking per prevenire failure a cascata e il routing intelligente per scenari di A/B testing basati su header HTTP. Queste capacità operative sono configurate nativamente tramite la Kubernetes Gateway API, lo standard logico che permette di separare in modo netto le responsabilità amministrative tra platform engineer e team di sviluppo applicativo.

Se un microservizio richiede unicamente una comunicazione sicura (mTLS) senza policy L7 avanzate, il traffico bypassa del tutto il Waypoint Proxy. In questo caso, i dati fluiscono direttamente da nodo a nodo attraverso i rispettivi ztunnel. Architetturalmente, questo approccio ottimizza l'uso delle risorse del cluster, evitando l'hop di rete aggiuntivo e risparmiando RAM e cicli CPU per ispezioni di rete non necessarie.

Strategie asimmetriche per la migrazione a zero-downtime

La migrazione massiva di applicazioni transazionali verso Ambient Mesh è un'operazione complessa, ma facilitata da una caratteristica chiave dell'architettura: la piena interoperabilità con i sidecar tradizionali. Questa compatibilità permette a pod dotati di sidecar e pod gestiti dallo ztunnel di comunicare in modo trasparente e sicuro all'interno dello stesso cluster, garantendo rollout graduali e allineati alle rigide finestre di rilascio bancarie.

Evitando rilasci rischiosi di tipo "big bang", i team possono migrare i microservizi in modo incrementale. A livello operativo, la transizione richiede semplicemente l'applicazione del label istio.io/dataplane-mode=ambient al namespace designato. Il componente CNI di Istio rileva questa modifica e aggiorna in automatico le regole iptables del nodo, reindirizzando il traffico dal vecchio sidecar Envoy al nuovo ztunnel in modo trasparente.

Per validare la transizione in totale sicurezza, gli architetti possono sfruttare le primitive della Gateway API per eseguire test in traffic shadowing (dark launch). Configurando una risorsa HTTPRoute dedicata, è possibile duplicare il traffico di produzione verso il nuovo data plane e misurarne il comportamento e le performance prima di rimuovere definitivamente il sidecar originale. Questo approccio riduce drasticamente il blast radius di eventuali problemi di configurazione, isolandoli al singolo microservizio.

La flessibilità del modello ibrido permette quindi ai team infrastrutturali di dismettere i vecchi proxy in modo controllato. A livello di osservabilità, l'architettura disaggregata espone metriche granulari per Prometheus, consentendo di costruire dashboard in Grafana che separano in modo netto le latenze dei flussi L4 puri (gestiti ottimamente dallo ztunnel) da quelli interrogati dalle ispezioni L7 del Waypoint Proxy.

Implicazioni FinOps e Capacity Planning

Oltre ai vantaggi prettamente tecnici, l'adozione di un service mesh disaggregato ha un impatto diretto sull'ottimizzazione dei costi cloud (FinOps).

In un ambiente multi-tenant, questo nuovo modello garantisce un uso molto più efficiente delle risorse computazionali:

- Riduzione del footprint di memoria: La rimozione dei sidecar abbatte il consumo complessivo di RAM del 70-90%. In cluster di produzione su larga scala, questo si traduce in centinaia di Gigabyte risparmiati, permettendo di ospitare un numero maggiore di pod sugli stessi nodi e riducendo il numero di istanze necessarie dal cloud provider.

- Autoscaling L7 indipendente: Il Waypoint Proxy è un normale deployment Kubernetes gestito dall'Horizontal Pod Autoscaler (HPA). Di conseguenza, scala automaticamente solo in base al traffico L7 effettivo, svincolando i costi del routing intelligente dai carichi di lavoro del pod applicativo.

- Sicurezza zero-trust ottimizzata: Le policy di livello 4 (AuthorizationPolicy) vengono verificate nativamente dallo ztunnel a livello di nodo senza consumare risorse all'interno dei singoli container.

Un ulteriore elemento strategico, solido in fase Beta da inizio 2026, è Ambient Multicluster. Questa estensione permette ai cluster regionali di instaurare tunnel diretti su reti eterogenee in modo trasparente, semplificando la creazione di architetture di Disaster Recovery conformi alle direttive europee come DORA.

Conclusione

Il passaggio a Istio Ambient Mesh rappresenta l'evoluzione matura del networking cloud-native. Spostando la gestione della cifratura (mTLS) a livello infrastrutturale sul nodo host, e attivando i proxy L7 solo in base alle configurazioni della Gateway API, si ottiene un controllo granulare ed efficiente delle risorse.

Per le aziende enterprise — specialmente in ambiti intensive come l'inferenza AI o in infrastrutture multi-cloud complesse — eliminare il limite strutturale del pattern sidecar significa abbattere i costi passivi. Il risultato finale è un'infrastruttura più scalabile, più semplice da aggiornare e maggiormente focalizzata sull'erogazione del business piuttosto che su processi di rete collaterali.

Summary

With the maturation of Istio Ambient Mesh in 2026 and its deep integration with the Gateway API, the traditional sidecar-based paradigm is rapidly giving way to a disaggregated architecture. This structural transformation allows enterprise organizations to perimeterize routing at the kernel level, separating it from complex L7 inspections, drastically reducing resources used and simplifying architectural rollouts within heavily regulated clusters.

The Structural Limitation of the Sidecar Pattern at Scale

For over a decade, cloud-native organizations have adopted Istio leveraging the automatic injection of an Envoy proxy as a sidecar within each application pod. While elegant and conceptually consistent, this model has always introduced operational overhead that becomes apparent only when clusters expand beyond the thousand-node threshold. The main architectural friction lies in the tight coupling: updating a security proxy or patching for mutual TLS (mTLS) infrastructure strictly requires evacuating and restarting the associated business process.

In banking contexts or within hybrid infrastructures designed for AI inference, the problem defined as "sidecar tax" is dramatically limiting. Each individual sidecar instance requires the static allocation of reserved resources (limits and requests for CPU and RAM) to avoid entropic contention on the compute node. In complex operational scenarios, for example during the processing of end-of-month transactional flows, workloads process anomalous volumes of traffic in a fraction of the standard time. The occurrence of proxy starvation generates in these windows dozens of inexplicable connection drops even with totally free CPU cycles on the same worker node, simply because the Envoy container's memory limit has been reached.

Asserting the infrastructure to the universal presence of omnipresent L7 proxies implies an asymmetric computational sacrifice. A platform architect finds themselves, reluctantly, allocating enormously oversized clusters to sustain the over-provisioning of proxies rather than the service logic. And in a context where the drive to reduce Total Cost of Ownership (TCO) is relentless, this paradigm becomes obsolete.

The Disaggregation of the Data Plane: ztunnel

The architectural revolution introduced by the Ambient Mesh project lies in the decoupling of the data plane between the foundational cryptographic layer and the advanced application layer. Until now, a single configuration included both, while the innovation treats them as independent computational domains.

The very first element of this innovation takes shape in ztunnel (Zero Trust Tunnel), an extremely optimized component, developed in the Rust language. Distributed exclusively as a DaemonSet, ztunnel intercepts global communications acting only at the fourth level of the ISO/OSI stack (L4). This proxy node guarantees native mTLS encryption, basic authorization, and diagnostic logs, decoupling them physically from the vital lifecycle of the application payload.

The cleverness lies in the underlying cryptographic protocol: ztunnel leverages HBONE (HTTP-Based Overlay Network Environment), a layer that encapsulates node traffic in a TLS tunnel, completely obscuring the source and destination topology from prying eyes. The isolation induced by ztunnel restores consistency to the entire cluster without violating the runtime of business containers, as updating this perimeter component does not irrevocably sever the TCP or UDP connections of neighboring workloads. The impact on the compliance framework (such as the PCI DSS standard) is immediate: encryption in transit east/west becomes a guaranteed axis regardless of the developer's ability to correctly configure software annotations.

On-Demand Abstraction: the Waypoint Proxy

If ztunnel presides over the perimeter of the node, advanced L7 abstraction is instead confined to the Waypoint Proxy. This instance of Envoy operates as a centralized deployment associated with a single ServiceAccount per namespace, definitively overcoming the traditional and rigid one-to-one constraint between proxy and pod. The proxy remains silent, operationally dormant, and is activated only in the exceptional circumstance where L7-level logical primitives are invoked.

The activation of the Waypoint Proxy is necessary when the workload requires advanced resiliency patterns or L7 inspections. Among the main use cases are application rate limiting (e.g., based on JWT tokens), circuit breaking to prevent cascading failures, and intelligent routing for A/B testing scenarios based on HTTP headers. These operational capabilities are natively configured via the Kubernetes Gateway API, the logical standard that allows for a clear separation of administrative responsibilities between platform engineers and application development teams.

If a microservice requires only secure communication (mTLS) without advanced L7 policies, traffic bypasses the Waypoint Proxy altogether. In this case, data flows directly from node to node through their respective ztunnels. Architecturally, this approach optimizes cluster resource usage, avoiding the additional network hop and saving RAM and CPU cycles for unnecessary network inspections.

Asymmetric Strategies for Zero-Downtime Migration

The massive migration of transactional applications to Ambient Mesh is a complex operation, but facilitated by a key feature of the architecture: full interoperability with traditional sidecars. This compatibility allows pods with sidecars and pods managed by ztunnel to communicate transparently and securely within the same cluster, ensuring gradual rollouts aligned with the strict release windows of banking.

By avoiding risky "big bang" releases, teams can migrate microservices incrementally. Operationally, the transition simply requires applying the label istio.io/dataplane-mode=ambient to the designated namespace. The Istio CNI component detects this change and automatically updates the node's iptables rules, transparently redirecting traffic from the old Envoy sidecar to the new ztunnel.

To validate the transition in complete safety, architects can leverage the primitives of the Gateway API to perform traffic shadowing tests (dark launch). By configuring a dedicated HTTPRoute resource, it is possible to duplicate production traffic to the new data plane and measure its behavior and performance before definitively removing the original sidecar. This approach drastically reduces the blast radius of any configuration issues, isolating them to the single microservice.

The flexibility of the hybrid model therefore allows infrastructure teams to decommission the old proxies in a controlled manner. At the observability level, the disaggregated architecture exposes granular metrics for Prometheus, allowing you to build Grafana dashboards that clearly separate the latencies of pure L4 flows (excellently managed by ztunnel) from those queried by the L7 inspections of the Waypoint Proxy.

FinOps and Capacity Planning Implications

Beyond the purely technical advantages, adopting a disaggregated service mesh has a direct impact on cloud cost optimization (FinOps).

In a multi-tenant environment, this new model guarantees a much more efficient use of computing resources:

- Reduced memory footprint: Removing sidecars reduces overall RAM consumption by 70-90%. In large-scale production clusters, this translates into hundreds of Gigabytes saved, allowing you to host more pods on the same nodes and reducing the number of instances required from the cloud provider.

- Independent L7 autoscaling: The Waypoint Proxy is a normal Kubernetes deployment managed by the Horizontal Pod Autoscaler (HPA). Consequently, it scales automatically only based on actual L7 traffic, decoupling the costs of intelligent routing from the workloads of the application pod.

- Optimized zero-trust security: Level 4 policies (AuthorizationPolicy) are natively verified by ztunnel at the node level without consuming resources within the individual containers.

A further strategic element, in Beta since early 2026, is Ambient Multicluster. This extension allows regional clusters to establish direct tunnels over heterogeneous networks transparently, simplifying the creation of Disaster Recovery architectures compliant with European directives such as DORA.

Conclusion

The transition to Istio Ambient Mesh represents the mature evolution of cloud-native networking. By moving the management of encryption (mTLS) to the infrastructural level on the host node, and activating L7 proxies only based on the configurations of the Gateway API, you obtain granular and efficient resource control.

For enterprise companies – especially in intensive areas such as AI inference or in complex multi-cloud infrastructures – eliminating the structural limitation of the sidecar pattern means breaking down passive costs. The final result is a more scalable, simpler to update infrastructure, and more focused on delivering the business rather than on collateral network processes.